- A+

僵尸网络程序删除

清洁和保持这种方式是一个三阶段的过程。您需要检测您的计算机是否已经是僵尸网络的一部分,删除控制程序,然后安装阻止恶意软件离开设备的拦截器。一些实用程序将执行所有这些功能。

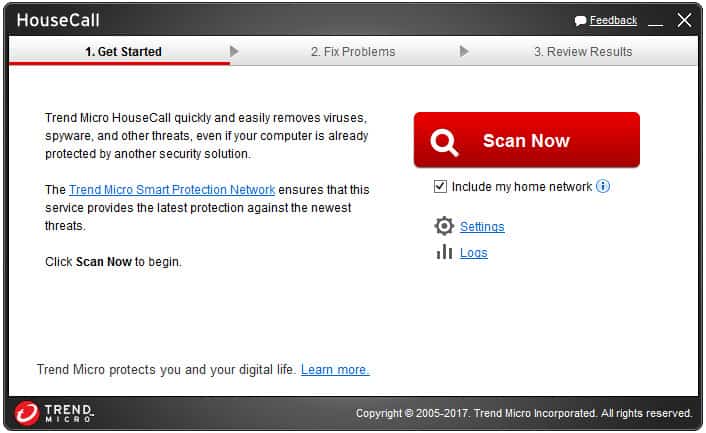

HouseCall

这是Trend Micro的清理程序,最初称赞RUBotted。但是,现在该实用程序包含检测方法,这意味着如果您安装HouseCall,则不需要RUBOTT。这项免费服务还会破坏病毒,蠕虫,特洛伊木马和其他形式的恶意软件。

诺顿强力橡皮擦

这是来自赛门铁克消费者品牌的免费诺顿工具。此清洁程序超出了您典型的恶意软件清除工具的常规程序。您将需要在清洁操作过程中重新启动。该公司承认这个实用程序有点过分热情,有时将合法程序识别为恶意软件。但是,最好是安全而不是遗憾。

快速治愈僵尸移除工具

这款免费的僵尸网络清洁剂是在印度电子和信息部的要求下开发的。这只是先进和发展中经济体政府鼓励科技企业开发僵尸网络拦截软件并免费发布的一个例子。

僵尸保护

幸运的是,大多数操作系统和浏览器公司都知道僵尸网络恶意软件,他们不断关闭安全漏洞,使所有类型的恶意软件难以进入计算机并造成严重破坏。因此,为保护您的计算机或移动设备免受感染,您需要部署的第一个策略是确保您始终升级到最新版本的软件。

大多数软件更新都是免费的,因此值得让知名的应用程序自动更新。但是,这些系统的主要新版本有时会作为单独的产品发布,这意味着您必须再次购买。

更糟糕的是,一些旧版本的软件变得“不受支持”,而旧版本的电脑可能无法运行最新的操作系统版本。在这些情况下,最好只购买一台新电脑。

除了让您的计算机和软件保持最新状态外,还有一些其他部署策略。

保护你的无线网络

虚假的wifi热点和开放的热点可以让黑客访问您的移动设备或笔记本电脑

这将允许他们下载僵尸网络和木马程序。如果你想去一家拥有免费无线网络的咖啡厅或酒吧,请注意你连接的网络。可能有不止一个。任何带有无线网卡的设备都可以创建一个wifi热点。这包括其他计算机和电话,而不仅仅是路由器。

您可能会注意到,当您打开可用网络列表时,会列出几个设备

这些名称通常会让您了解它们是否是由附近的手机或笔记本电脑创建的热点。但是,任何人都可以轻松更改网络名称(SSID),使其看起来像是由该处所提供的官方服务。

通过为假冒热点提供与业务相似的名称(例如“星巴克Wifi”)并使用与官方热点相同的密码,黑客可以欺骗您进入连接。

连接的初始阶段涉及安全密钥的交换,这将保护您和窥探者之间的热点之间的数据传输。但是,热点控制着这个过程,所以如果黑客指定你的设备将用于会话的密钥,那么他可以拦截并读取通过网络发送和接收的所有数据。这可以引入恶意软件,其中可能包括僵尸网络软件。

打开的热点不要求您输入密码

即使处于睡眠模式,您的笔记本电脑或移动设备也会继续搜索wifi信号。它会一直尝试连接,只要它可以。

为防止出现这种情况,请在离开家之前关闭移动设备或笔记本电脑上的wifi。当您到达目的地并有权访问受信任的热点时再打开它。

安装具有自动无线保护功能的国外VPN。

该软件创建一个加密隧道,只有您的设备和其家庭服务器上的客户端程序才能解密。这意味着即使最终通过黑客热点运行连接,僵尸网络或木马程序也不会侵入您的计算机,手机或平板电脑。

移动设备是黑客寻找僵尸网络僵尸中的当前时尚。到2017年底,WireX病毒在数周内就制造出了150,000个Android设备的僵尸网络僵尸。

启用防火墙和防病毒

安装防火墙,获取防病毒程序并保持打开状态

尽管免费的反病毒软件通常不太好,但操作系统的生产商可能已经集成了防火墙和防病毒选件,这些选件无需使用。

有时,您的防火墙可能会阻止您访问某些实用程序并阻止您下载免费软件。但是,请注意这些建议,因为它们旨在使计算机免受木马和僵尸控制程序的侵害。

获得DDoS保护

VPN在互联网上提供隐私保护

一些VPN提供商已经扩展了他们的服务以增加DDoS保护。VyprVPN,ExpressVPN,ivacy VPN,NordVPN,PureVPN是一些能够吸收大量DDoS攻击的公司。

这项服务对于经常在游戏关键时刻受到攻击的玩家和赌徒来说非常理想。在这种情况下,您由VPN公司提供的互联网地址代表。所有流向你的流量都首先进入VPN服务器,它有能力吸收多余的请求。真正的请求会通过加密隧道传递给您。

对于运行自己的Web服务器的小型企业来说,VPN解决方案也是一个不错的选择

在这种情况下,您需要从VPN购买专用IP地址服务。该IP地址被注册为您网站的主机。您需要保持IP地址分配给VPN服务器的永久连接。

当您的网站发生DDoS攻击时,它们首先通过VPN服务器,它将虚假请求过滤出来,同时将真正的网页请求传递给您的服务器,并通过加密隧道。

您和VPN服务器之间的加密保护是DDoS保护的重要组成部分。您不希望黑客发现您的真实IP地址,因为这样他们可以绕过VPN服务器并直接攻击您的主机服务器。

Cloudflare,Akamai和Incapsula提供更复杂的大型企业解决方案

这些公司还在其服务器和客户端之间使用VPN连接。同样,与VPN DDoS保护一样,为客户端获取第二个IP地址并指向保护服务器。

Cloudflare以其挑战性页面而着称。当你在网站上看到一个预览屏幕,希望你宣布“我不是机器人”时,这就是Cloudflare的行动。

有许多不同类型的DDoS攻击,当这些DDoS缓解服务之一保护的IP地址上的流量上升到危险水平时,这些公司将所有流量转移到“洗涤器”。这些服务器检查传入的请求僵尸网络活动的特点和丢弃任何可疑请求,同时将真正的流量传递给客户端。

请小心下载种子

要非常小心你下载的内容

Torrenters通常不会部署必要的怀疑,并会下载任何东西。对于需要安装下载器实用程序的torrent站点,它会允许您访问文件时要特别小心。

切勿下载没有可识别的文件扩展名的文件

可执行程序不仅以“.exe”结尾。

避免需要特定解压缩器的压缩文件才能访问

即使您的操作系统已经知道如何访问的标准zip文件也可以隐藏程序。如果您查看下载的压缩文件并查看您无法识别的文件扩展名,请删除整个压缩文件并查找其他来源。

警惕应用程序安装人员

这对于软件来说是一个特别有意义的建议,因为木马是以古希腊的招数命名的。一个被围困的城市一天早晨在门外发现了一匹美妙而巨大的马匹木制雕像,并将其置于内部欣赏它。夜间,隐藏在建筑物内的敌军士兵溜出去,杀死了所有在床上的市民。这是特洛伊木马,木马病毒复制了它的成功。

您可能会看到一个可用的免费实用工具。您下载文件,打开安装程序,然后单击安装向导,直到您准备好可以使用该应用程序。该应用程序可能是一个真正有用的工具,它可能工作得很好。但是,自动安装过程也可能会在您的计算机上放入一个特洛伊木马程序,在您不知情的情况下会邀请僵尸网络程序。

一些正版软件生产商也会使用这种方法将令人恼火的工具栏放到您的计算机上,修改您的设置以在浏览器中显示广告并更改默认搜索引擎。

这些安装向导经常会问你是否要进行这些更改或安装额外的软件。许多人只是点击这些安装屏幕,因此实际上同意安装烦人的临时演员,间谍软件和恶意软件。

确保你只能从软件生产商的网站上安装应用程序

在安装之前查看该程序的评论,以确保它在点击下载按钮之前不是骗局或特洛伊木马程序。

电子书下载可能包含受感染的PDF

您可以访问一个网站,有很多的信息,并看到一个免费的电子书的提供,使您能够在日常通勤中离线阅读复杂的主题。这是一种常见的营销工具,旨在激励您提供您的联系方式。但是,请小心下载PDF文件。

PDF的结构可以隐藏程序

如果您的系统设置为在浏览器中打开PDF,这尤其有风险。首先关闭该选项。另外,请确保您在PDF查看器中禁用了JavaScript。

在下载电子书之前,请确保您不必下载特殊的阅读器程序

要怀疑需要来自同一站点的非标准读取器的文件才能打开它们。避免需要专有解压缩实用程序的压缩文件。

在线检查有关PDF来自的网站的信息,并查看是否有其他人在下载文件后报告了问题。

电子邮件附件可能包含恶意软件

不要下载任何附加于来自不认识的人的推测性电子邮件的文件

如果朋友或同事向您发送不寻常的文件,请在下载并打开它之前先与该人联系。包含附件的电子邮件实际上可能并未由该人员发送。它可能是一个僵尸网络的产品,它进入了你的朋友的电子邮件帐户,并以他们的名字发送了电子邮件。

网络钓鱼诈骗并不是黑客可以获取您的电子邮件帐户和其他在线服务的登录信息的唯一途径

称为“键盘记录器”的秘密程序可以记录您输入的所有内容,并在您不知情的情况下将您的用户名和密码发送到黑客的数据库。键盘记录程序可以通过伪装成电子邮件附件的木马程序进行安装。

网络攻击

几乎任何在其名称前面带有“智能”一词的消费产品都有一个计算机芯片,可以连接到互联网。智能设备可以与制造公司进行通信以更新固件和性能监控。这些互联网激活的产品包括电视机,冰箱,电表,安全摄像头,甚至汽车。

即插即用设备包括打印机,路由器,游戏机,机顶盒,手表,玩具,无人机和厨房设备。这些设备在您第一次打开网络时会运行网络发现程序。他们将检测附近的兼容设备并进行适当的配置。

任何可以通过互联网更新的产品,或者可以通过无线路由器与家中的其他设备进行通信的产品都是“物联网”的一部分。物联网设备可能会被黑客入侵。

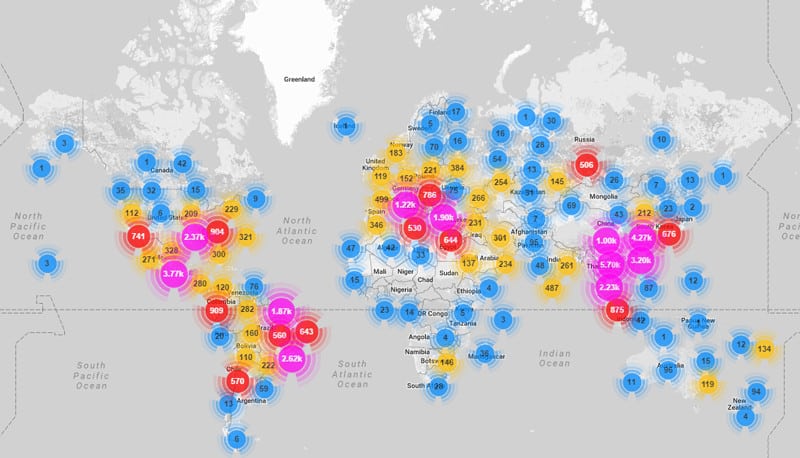

2016年袭击索尼的Mirai僵尸网络并非由僵尸电脑组成,而是由智能设备组成,特别是安全摄像头和DVR播放器。一项Mirai攻击的Incapsula分析显示,只有不到50,000台设备参与其中,但该僵尸网络及其模仿者可能会对网络造成全球性破坏。

由这些产品的创建者实施的拖沓程序使得黑客访问成为可能。通常,制造商会使用相同的默认帐户名称和密码来使这些小工具更容易维护。一旦黑客发现了一台设备的密码,该模型的每一个副本都可以在全球范围内访问,从而创建一个非常庞大且容易定向的僵尸网络。

Wifi路由器附带一个标准的管理员账户,买家很少改变。您可以通过导航至路由器上的用户帐户部分并更改密码来防止黑客劫持您的路由器。如果路由器没有开箱即用,它可能已经感染了恶意软件。在更改管理员密码和连接设备之前,将其恢复为出厂设置以清除所有软件修改。

智能设备上的固件更难保护,因为它通常无法访问,并且没有管理控制台。制造商并不总是希望您更改这些小工具的访问凭据,因为他们的维护联系例程中没有规定用户发起的隐私的程序。在这些情况下,您必须依赖制造商足够聪明才能创建无法被黑客入侵的凭证。如果您不确定您的潜在购买是否可以免疫,请浏览其他型号。避免产品的制造商将会得到该计划或停业。

如果一切都失败,请尝试使用趋势科技的HouseCall反恶意软件实用程序的物联网版本。这是免费使用的,所以你不会浪费你的钱。物联网领域对网络安全而言是新的。您应该预计,随着时间的推移,将生产更多的反僵尸网络实用程序,以帮助保护您的互联网连接和发现功能的家用电器和小工具。

Cryptocurrency僵尸网络

加密货币目前是一个热门的投资话题。到2022年初,存在1384种不同的加密货币。你可以购买一个加密货币,但是从系统中赚钱的一种很好的方式就是我的。加密货币依赖于称为“区块链”的公式。该算法允许虚拟货币供应和货币挖掘机器的扩展来执行该任务。

你可以赚钱开采货币,但你需要制造它们的电脑花费很多,购买它们会耗费大量的电力。您的投资需要很长时间才能开始偿还。

僵尸网络牧民拥有更好的解决方案,大大缩短了加密货币采矿设备的投资回收期 - 他们使用其他人的资源而不是自己购买。

并非所有加密货币都可以被僵尸网络挖掘。但是,Monero数字货币非常适合僵尸网络活动。在2022年1月,发现Smominru奴役了526,000台僵尸电脑,并利用其处理能力产生价值360万美元的Monero。

僵尸网络僵尸的所有者通常几乎没有表现受损。但是,加密货币挖掘所需的繁重处理将会很明显。Smominru只是一系列加密货币挖掘僵尸网络中的最新成员。鉴于运行采矿计算机的成本已经达到追求利润率被削减的程度,您可以预计这种骗局将成为更大的黑客活动。

结论

黑客世界出现的好消息是僵尸电脑正在成为过去。坏消息是移动设备目前是大目标,你的家用电器现在更有可能成为一个僵尸网络的奴隶。

保护所有的互联网设备非常重要。虽然您可能更感兴趣的是保护自己免受攻击,而不是将您的设备从僵尸网络中移除,但这两项活动都是同一问题的两个方面。如果世界上的每个人都使自己的电脑,智能电子产品和移动设备不易受遥控器影响,那么您将不太可能受到攻击。

僵尸网络的组装容易造成过度供应的市场,迫使黑客探索新的营销策略并降低价格。这导致DDoS攻击变得更易于访问,因此更为普遍。如果获取僵尸变得越来越困难,僵尸网络所产生的收入减少到黑客努力得不到充分奖励的程度,那么DDoS攻击将变得不那么频繁。

如果您想保持对您喜爱的网站的开放访问,并防止在关键时刻从网络游戏中启动,则需要采取措施成为解决方案的一部分。谁知道,下次你无法上网时,很可能是你刚刚被自己的冰箱袭击。